Nova versão do AdGuardHome e listas externas de bloqueios

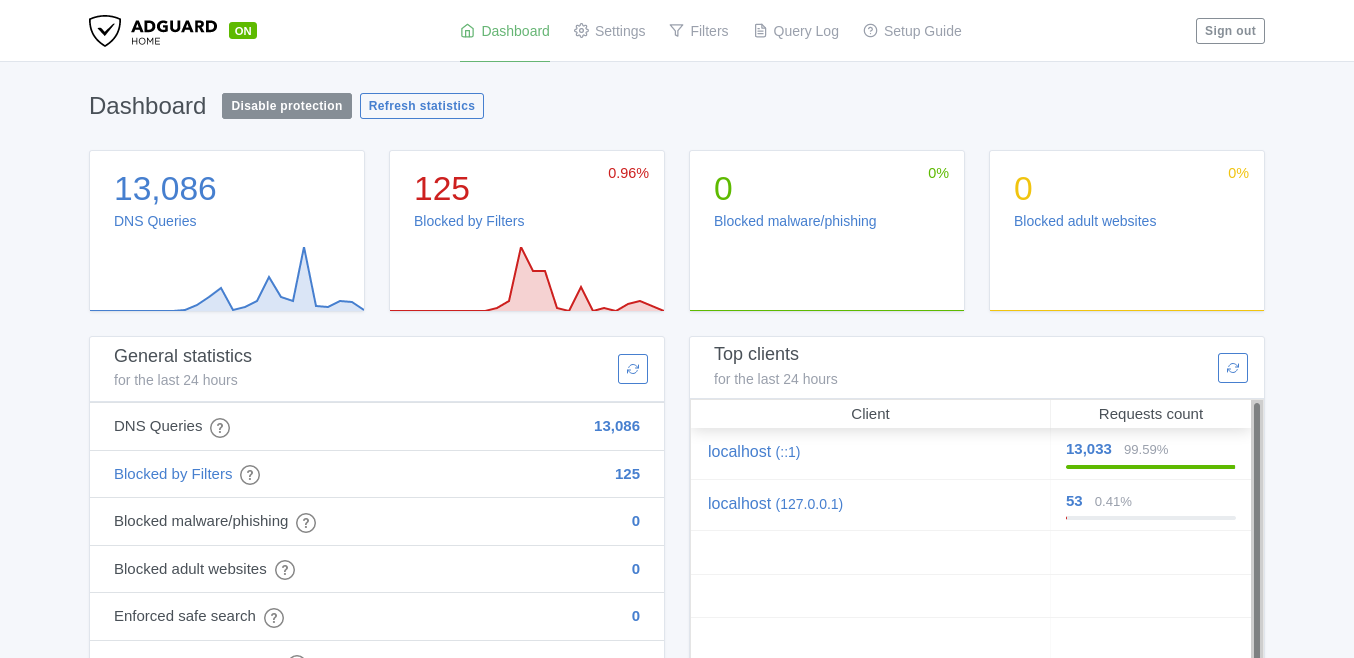

A compilação da nova versão teve uns contratempos mas foi uma oportunidade para adicionar mais listas de bloqueio

A compilação da nova versão teve uns contratempos mas foi uma oportunidade para adicionar mais listas de bloqueio

Atingi mais um objetivo do Userrepository.eu: chegar aos 1500 pacotes!

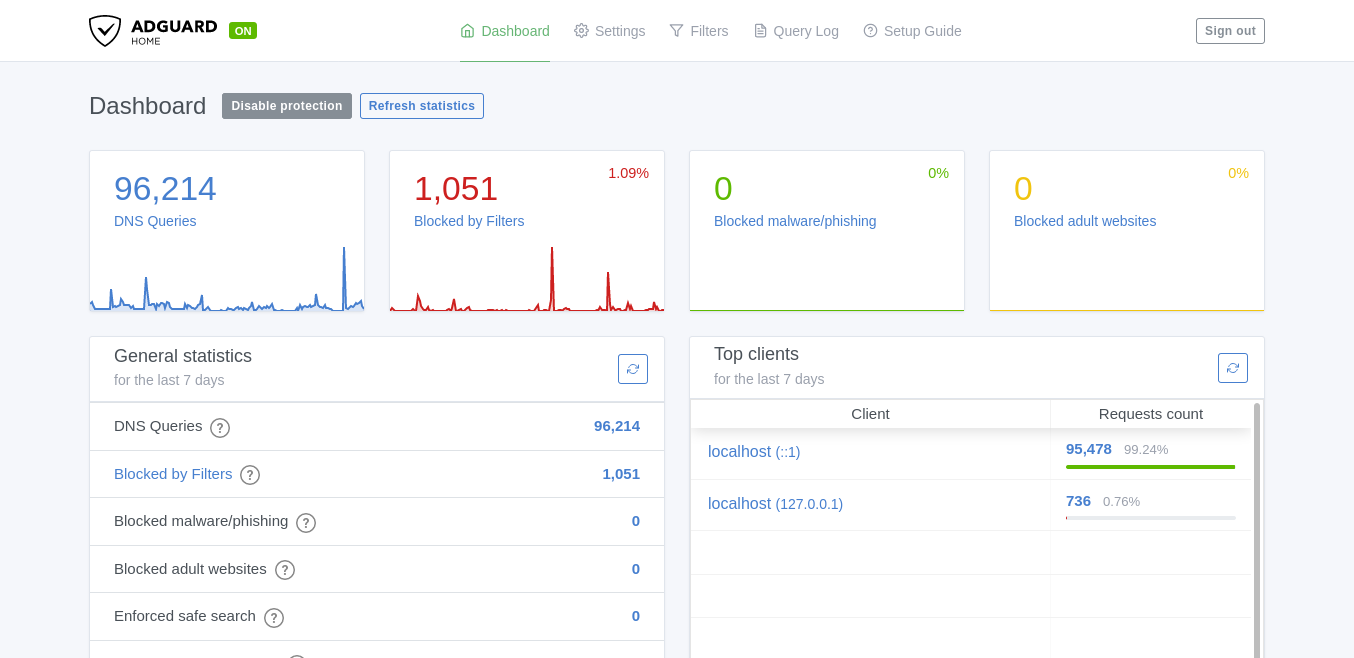

Há mais ou menos um mês que substitui o Unbound pelo AdGuardHome como DNS resolver no meu portátil. O Unbound funciona excecionalmente bem, é muito eficiente na utilização dos poucos recursos de que necessita e pode ser configurado para uma enormidade de tipos de redes. Apesar destas capacidades todas - e não são poucas, diga-se de passagem - falta-lhe bloqueio nativo de trackers e anúncios. Há algumas ferramentas third-party que podes usar, mas… ...

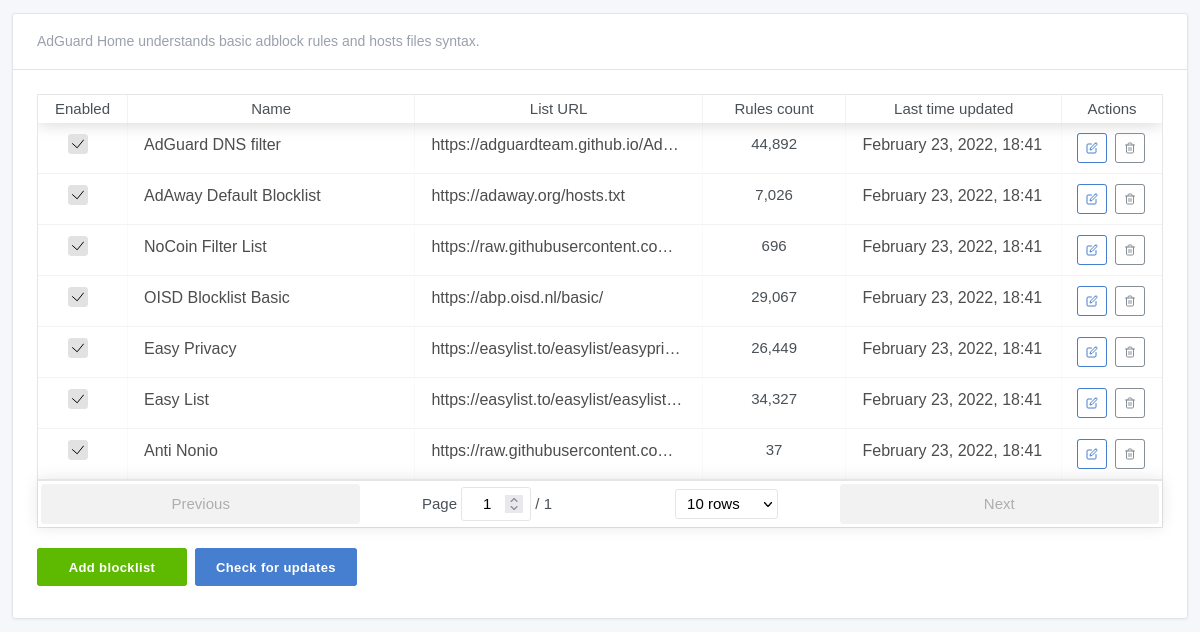

No post anterior, expliquei muito sucintamente como instalar o AdGuardHome. O processo é assim tão simples quanto parece e a utilização de recursos é surpreendentemente reduzida. Após a conclusão da instalação a aplicação, podes pretender ter mais listas de bloqueio ativas que a lista padrão. No momento de escrita deste post, são vinte e quatro as listas incluídas, desde listas para bloquear tracking a listas para bloquear malware. Para adicionares uma ou mais, deves ir Filters > DNS blocklists, carregar no botão Add blocklist e, na modal box que aparece, optar por uma das seguintes opções: ...

Há mais de um ano que uso o unbound como DNS resolver local. Esta é uma boa forma de poder abstrair a gestão dos servidores de DNS usados no meu portátil, sem ter de passar a vida a editar o /etc/resolv.conf ou a lutar contra aplicações como o systemd-resolvconf e o network-manager. A configuração ativa que tenho no unbound é a que se segue: server: access-control: 127.0.0.0/8 allow access-control: ::1/128 allow interface: :: interface: 0.0.0.0 do-ip4: yes do-ip6: yes do-udp: yes do-tcp: yes aggressive-nsec: yes cache-max-ttl: 14400 cache-min-ttl: 300 hide-identity: yes hide-version: yes minimal-responses: yes prefetch: yes qname-minimisation: yes rrset-roundrobin: yes use-caps-for-id: yes verbosity: 0 tls-upstream: yes tls-cert-bundle: /etc/ssl/certs/ca-certificates.crt forward-zone: name: "." forward-tls-upstream: yes forward-first: no # do NOT send direct # Quad 9 DNS - default forward-addr: 9.9.9.9@853#dns.quad9.net forward-addr: 149.112.112.112@853#dns.quad9.net forward-addr: 2620:fe::fe@853#dns.quad9.net forward-addr: 2620:fe::9@853#dns.quad9.net # Quad9 DNS - unfiltered #forward-addr: 9.9.9.10@853#quad9.net #forward-addr: 149.112.112.10@853#quad9.net #forward-addr: 2620:fe::10@853#quad9.net #forward-addr: 2620:fe::fe:10@853#quad9.net # AdGuard DNS #forward-addr: 94.140.14.140@853#dns-unfiltered.adguard.com #forward-addr: 94.140.15.15@853#dns-unfiltered.adguard.com #forward-addr: 2a10:50c0::1:ff@853#dns-unfiltered.adguard.com #forward-addr: 2a10:50c0::2:ff@853#dns-unfiltered.adguard.com # Cloudflare DNS #forward-addr: 2606:4700:4700::1111@853#cloudflare-dns.com #forward-addr: 1.1.1.1@853#cloudflare-dns.com #forward-addr: 2606:4700:4700::1001@853#cloudflare-dns.com #forward-addr: 1.0.0.1@853#cloudflare-dns.com No entanto, já há algum tempo que tinha curiosidade em testar o AdGuardHome. A funcionalidade de adblocker interessou-me bastante e parece-me uma boa forma de impedir que alguns scripts de tracking cheguem, não só ao browser, mas às aplicações como o Discord e outras potencialmente problemáticas no que toca à privacidade. ...

O meu repositório de software para Arch Linux e distribuições compatíveis, Userrepository, levou umas alterações cosméticas para melhorar aquele aspeto cru normal de um open dir. Agora, quem acede a ele através do browser vai ver um template HTML todo catita com a listagem dos pacotes e uma link para o blog do repositório. Esta alteração não tem qualquer impacto na forma como instalas os pacotes a partir de lá. Eles continuam à distância de um pacman -Syu como estavam anteriormente. A alteração é só para os browsers, para tornar o acesso mais agradável, apenas isso. ...

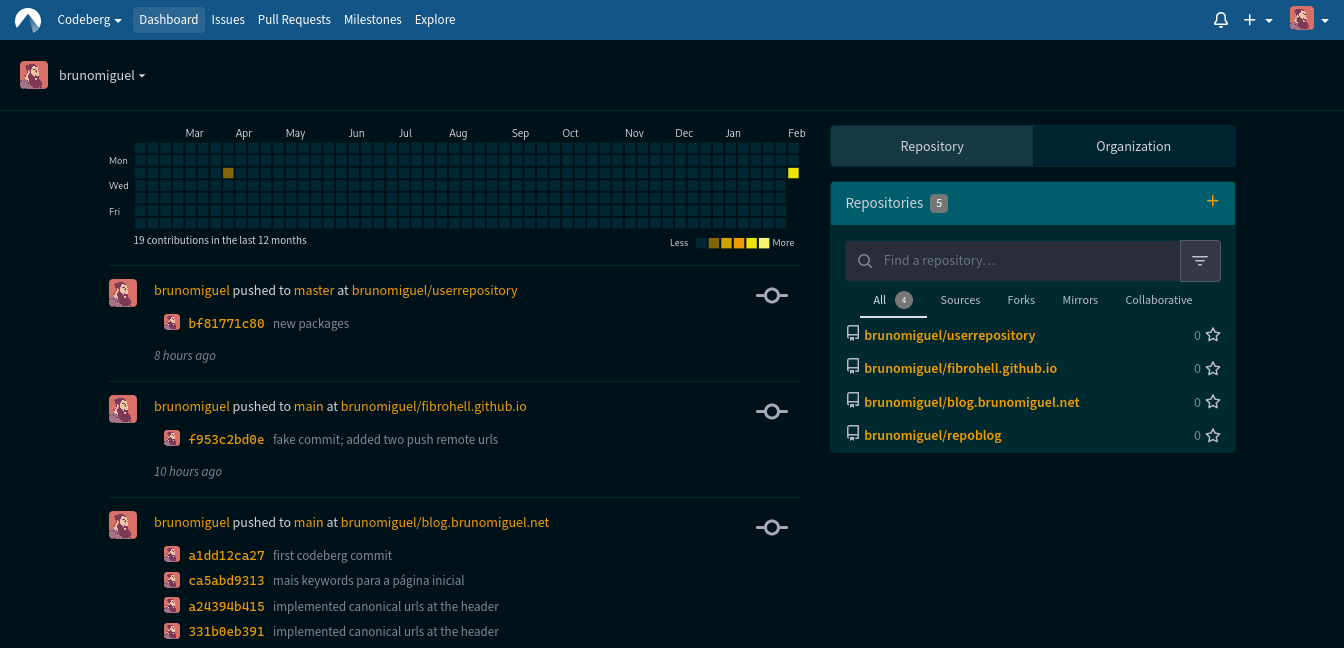

O Github é o de facto standart para alojar repositórios Git e o serviço que tenho usado até agora. No entanto, desde que a Microsoft adquiriu a plataforma em 2018 tenho ponderado se valerá a pena mudar para outro serviço idêntico e mais Free Software friendly. Esta noite, aproveitei o facto de não conseguir dormir para finalmente testar uma alternativa: o Codeberg. O Codeberg é como o Github, um serviço para alojar repositórios Git, com funcionalidades muito idênticas, mas assenta numa base comunitária. Uma das poucas diferenças é a falta de Actions no Codeberg; por outro lado, o Codeberg permite usar uma wiki externa em alternativa à que é criada em cada repositório e o Github não. ...